임금 수령 통지서로 위장한 큐싱 메일을 주의하세요!

안랩 분석팀이 최근 중화인민공화국 재정부를 사칭한 큐싱(Qshing) 메일이 임금 수령 통지서로 위장해 유포 중인 정황을 확인했다. 큐싱은 QR 코드와 피싱(Phishing)의 합성어로, 사용자가 QR 코드를 스캔하면 악성 앱 설치 또는 피싱 사이트 접속을 유도해 개인정보 및 금융정보를 빼내는 공격 수법이다. 해당 큐싱 메일의 유포 과정을 살펴보자.

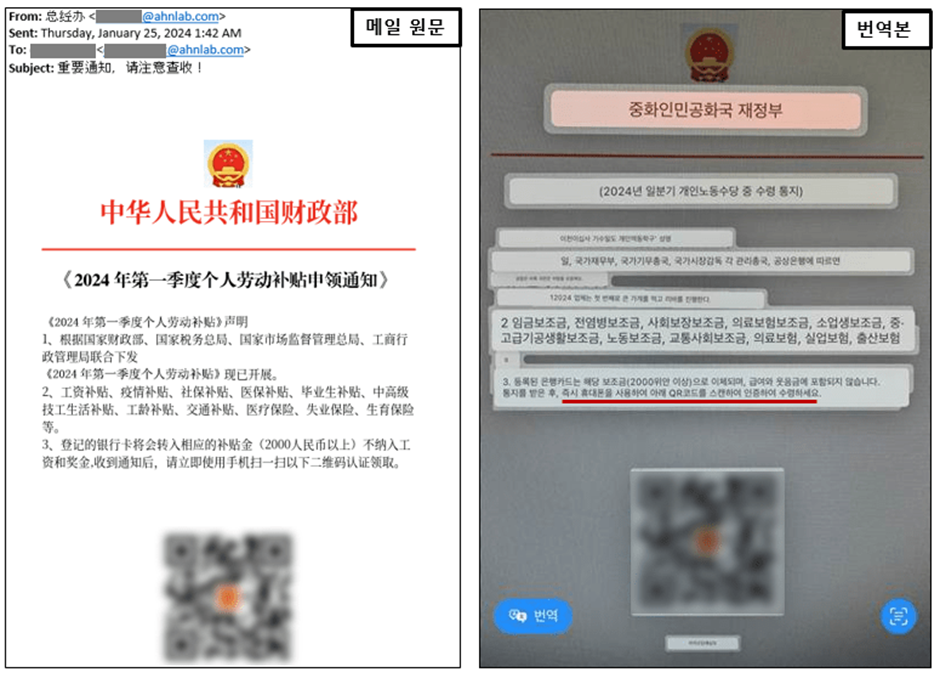

유포 중인 메일은 [그림 1]과 같이 2024년 1분기 임금 수령 통지서로 위장했다. 메일 본문에는 임금 보조금을 수령하려면 휴대폰으로 QR 코드를 스캔하도록 유도하는 문구가 적혀 있다.

[그림 1] 유포 메일 원문(좌), 번역본(우)

[그림 1]에서 공격자가 발신자 메일 주소를 ‘ahnlab.com’으로 작성한 것을 확인할 수 있다. 실제 발신자의 메일 주소는 메일 헤더를 통해 확인할 수 있지만, 일반적으로 메일 헤더까지 확인하는 사용자는 드물다. 따라서 대부분 발신자 메일 주소가 위조됐다는 사실을 알아채지 못한다.

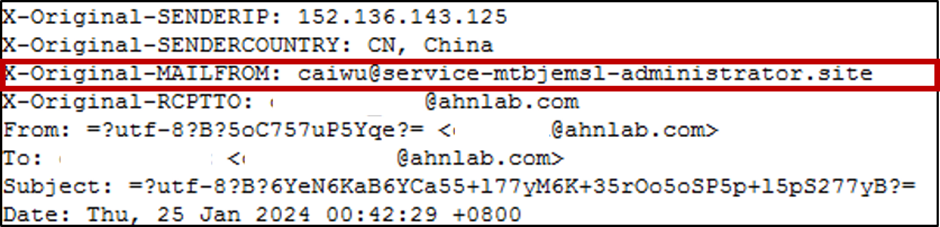

[그림 2] 실제 발신자 메일 주소

사용자가 메일 본문에 존재하는 QR 코드를 스캔하면 아래 링크로 연결되며, 최종 피싱 사이트로 리다이렉트된다.

QR 코드 연결 URL: 2024127[.]ltd

리다이렉트 URL: hxxps://km.pvncs157[.]sbs/, hxxp://dfxa.hwkltou.yoanka1r[.]sbs/

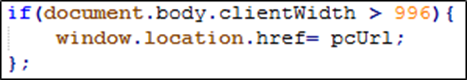

리다이렉트된 페이지에서는 브라우저의 가로 넓이가 996보다 큰 경우 PC 환경으로 판단하고 모바일로 접속하도록 유도한다.

[그림 3] 브라우저 가로 넓이 검사

[그림 4] 모바일 접속 유도 문구

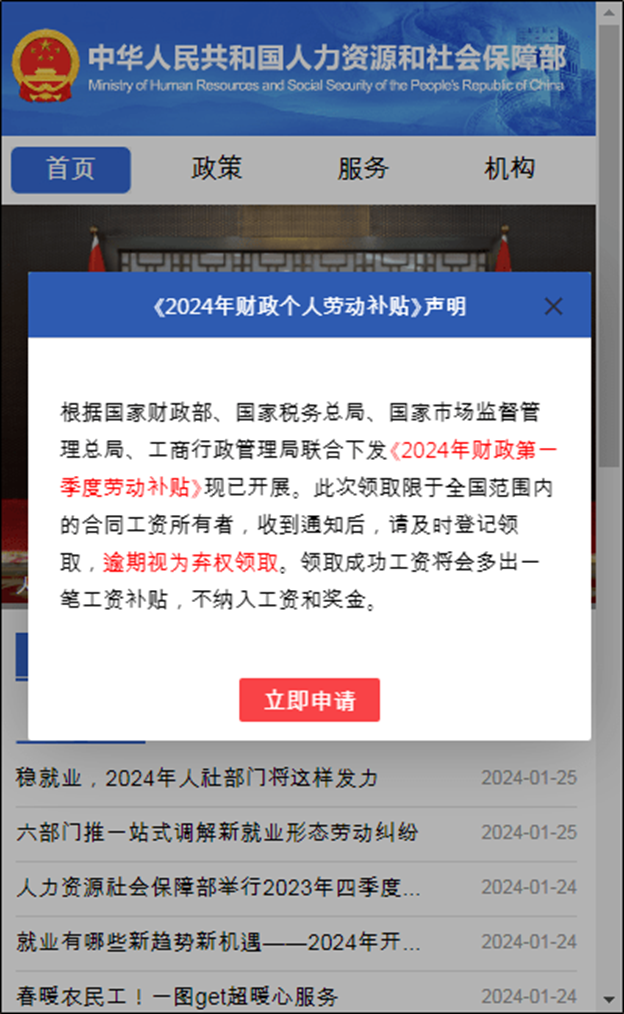

브라우저 가로 넓이 조건을 만족할 경우, 모바일로 접속한 것으로 판단하여 피싱 사이트로 연결된다. 해당 사이트에서는 [그림 5] 와 같이 보조금 수령 관련 문구를 포함한 알림창이 생성된다.

[그림 5] 알림창 버튼 클릭 유도

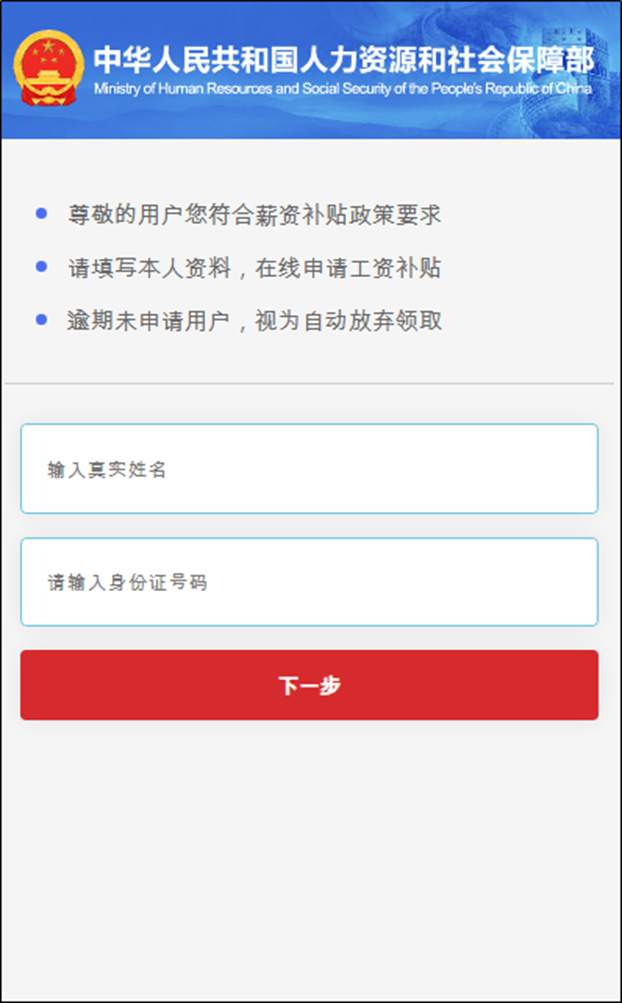

알림창 버튼을 클릭하면 개인정보 입력을 유도하는 페이지로 연결된다. 해당 페이지는 지원금 신청을 위해 사용자 이름, ID 번호를 입력하도록 유도한다. 사용자가 자신의 개인정보를 입력하면 이후 카드 및 휴대폰 번호, 패스워드 등 추가 정보를 입력하도록 하며, 입력된 사용자 정보는 아래 주소로 전송된다.

hxxp://dfxa.hwkltou.yoanka1r[.]sbs/home/index/xyk.html

[그림 6] 사용자 정보 입력 유도 창

[그림 6] 사용자 정보 입력 유도 창

이처럼 공격자는 큐싱, 발신자 위조 등 다양한 기법을 사용해 공격을 시도한다. 사용자 정보가 유출되면 공격자가 이를 악용해 금전 요구를 하는 등 2차 피해로 이어질 수 있어 사용자는 발신자 주소를 꼼꼼히 확인한 후 메일을 열람해야 한다.

출처 : AhnLab