금융권 CISO가 알아야 할 최신 위협 동향

최근 몇 년간, 금융 업계에서는 인공지능(AI)과 클라우드, 블록체인, 빅데이터 등 디지털 기술이 대거 유입되고, 지속적으로 혁신이 일어나고 있다. 이에 따라, 랜섬웨어, 디도스(DDoS), 다크웹(Dark Web) 등 사이버위협이 고도화되고 있어 보안 리스크도 나날이 증가하는 추세다.

이번 글에서는 금융권을 위협하는 주요 사이버 위협 트렌드와 안랩의 위협 인텔리전스 플랫폼 ‘AhnLab TIP’를 활용한 대응 방안을 살펴본다.

금융권 사이버 위협 트렌드

최근 금융기관을 표적으로 삼는 타겟형 악성코드가 유행하고 있다. 이 타겟형 악성코드는 보안 태세가 견고하고 탄탄한 본사보다는 본사와 연결된 가맹점 중 프로세스가 취약한 곳을 통해 유포된다. 코로나19 시기까지는 공격자가 사용자를 피싱 사이트로 유인하고, 해당 페이지에서 사용자에게 과도한 정보 입력을 유도하는 경우가 많았지만, 시간이 지남에 따라, 지나치게 많은 정보를 입력하는 것에 번거로움을 느낀 대다수 사용자들이 이런 해커의 꼬임에 넘어가는 사례가 줄어들었다.

따라서, 펜데믹 이후부터 공격자들은 사용자의 계정 뿐만 아니라 모든 정보를 가로채는 것을 목표로 활동하기 시작했다. 예를 들어, 공격자는 이메일에 자신이 변조한 문서 파일(PDF 등)을 첨부하고, 사용자가 문서에 포함된 링크를 클릭하면 악성코드가 다운로드 및 자동 실행되도록 한다. 이때, 공격자는 C&C 서버와 통신해 악성코드에 감염된 PC에서 수집한 정보를 전송하게 된다. 이 유형의 공격은 정보탈취로 분류된다. 이 밖에도, 악성코드 다운로드 및 자동 실행 이후 최종 단계에서 공격자가 원격 접속을 수행하는 원격 접속 공격, 파일을 암호화하는 랜섬웨어가 있다.

공격자가 금융기관에 유포하는 악성코드는 키보드 입력값을 저장하는 키로깅(Keylogging), 화면 캡처(Screenshot), 프로세스 강제 종료, 금융 거래 모니터링 등의 기능을 수행한다. 화면에는 금융 거래가 정상적으로 이루어지는 것처럼 창을 띄우고, 사용자의 활동을 모니터링해 개인정보를 빼내는 수법이 일반적이다. 하지만 악성코드의 기능은 공격자의 의도에 따라 다양하고 가변적이다.

최근에는 여러 국가의 사법 기관들이 국제적 공조를 통해 타겟형 랜섬웨어 그룹을 압박하고 있다. 올해 초에는 국제 수사당국 연합이 가장 악명 높은 랜섬웨어 그룹인 ‘록빗(LockBit)’의 사이트를 압류하고, 록빗 공식 홈페이지를 통해 공격자의 정보를 전격 공개한 사례가 있었다. 하지만 수개월 동안의 국제 공조에도 불구하고, 록빗은 빠르게 복귀해 록빗 랜섬웨어에 의한 전 세계 피해 상황을 보여주는 등 오히려 당당한 행보를 보이며 기세를 이어가고 있다.

이처럼 타겟형 악성코드 제작 그룹은 모든 유형의 공격을 수행할 수 있으며, 국제적인 압박 속에서도 좀처럼 꺾이지 않고 있다. 또한, 요즘에는 예전처럼 악성코드를 많이 만들지 않고, PC 내부에 있는 툴을 주로 활용해 APT 공격을 수행한다. 가령, LoL Bins(Living Off The Land Binaries)와 같이 운영체제(OS)에 기본적으로 포함돼 있거나, MS에서 다운로드 가능한 실행파일 등 PC 사용자에게 정상적으로 제공되는 툴을 사용함으로써 보안 솔루션의 탐지를 우회하는 것이다.

다시 말해, 사용자가 기존 보안체계로 위협을 차단할 시, 정상적인 업무를 마비시킴으로써 자신들의 공격을 막을 수 없도록 하는 것이 공격자의 목표다. 따라서, 사용자는 악성코드가 발견됐다고 해서 이를 무조건 차단하는 것이 아니라, 정상적으로 사용 중인 툴과 아닌 것을 구분하는 것이 무엇보다도 중요하다.

AhnLab TIP와 함께 지능형 위협에 대한 즉각적 대응 구현

금융기관을 노린 타겟형 악성코드와 APT 공격에 대응하기 위한 방안은 여러가지가 있지만, 그 중 안랩의 위협 인텔리전스 플랫폼 ‘AhnLab TIP’를 활용해 최신 인텔리전스를 기반으로 위협에 대응하는 것도 효과적이다. AhnLab TIP는 안랩의 악성코드 대응 전문 기술과 노하우를 기반으로 위협 상관관계를 분석하고 풍부한 위협 정보를 제공하며, 전 세계 공격 그룹에 대한 모든 동향을 분석해 보여준다.

[그림 1] AhnLab TIP 구조도

AhnLab TIP는 위협 인텔리전스 제공을 위한 여러 기능들을 제공한다. 그 중에서도, 이번 글의 사례에 효과적인 기능들로는 ▲뉴스 클리핑(News Clipping) ▲인텔리전스(Intelligence) ▲DDW(Deep/Dark Web) 검색을 꼽을 수 있다. 각 기능들을 소개하면 다음과 같다.

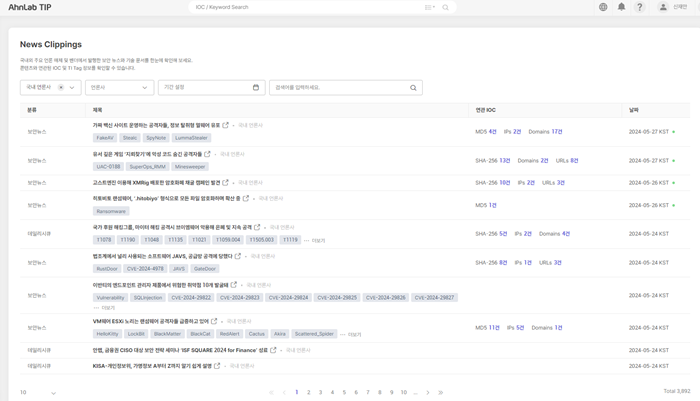

#1. 뉴스 클리핑

뉴스 클리핑은 사회적 보안 이슈의 발생 상황을 모니터링하고, 내부 자산을 방어하는 데 필요한 세부 정보를 제공한다. APT, 해킹, 바이러스, 취약점 등 검색어를 기반으로 정보를 분류하고, 주요 보안 기사와 링크, 카테고리 별 연관 침해지표(IoC) 보기 기능을 지원한다. 또한, 국내외 공격 그룹이 운영하는 블로그 및 소셜 사이트 링크도 공유한다.

[그림 2] AhnLab TIP 뉴스 클리핑 기능

뉴스 클리핑 기능을 사용하면, 기업의 보안 담당자는 실시간 위협에 대한 사전 및 사후 대응이 가능하다. 기본적으로, ‘우리 조직과 연관된 최신 침해지표를 파악해 대응한다’는 본질에 충실한 기능으로, 실제 AhnLab TIP 사용자들 사이에서도 만족도가 높은 기능이다.

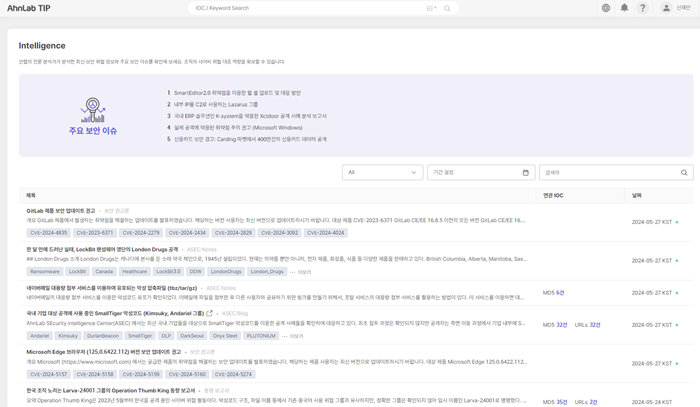

#2. 인텔리전스

인텔리전스 기능은 안랩이 분석한 위협 관련 콘텐츠를 총망라한 영역이다. 사용자들은 안랩이 발행한 다양한 분석 보고서, 보안 권고문, 블로그 콘텐츠 등을 설정한 조건에 맞게 확인할 수 있다. 또한, 각 콘텐츠 별로 연관 IoC를 분석 및 제공하여 사용자들이 최신 침해지표를 실제 위협 대응에 활용할 수 있도록 한다.

[그림 3] AhnLab TIP 인텔리전스 기능

인텔리전스 영역의 콘텐츠 중 최신 위협 대응에 유용하게 활용할 수 있는 콘텐츠로는 ‘ASEC Notes’가 있다. ASEC Notes는 안랩의 위협 전문가 그룹이 최신 보안위협에 관해 수집한 정보들을 최대한 빠르게 분석하고, 큰 피해를 일으킬만한 위협이라고 판단될 경우 발행한다. 그리고, 최근에 발생한 주요 사건과 동향, 특정 취약점 이슈에 대한 보안 전문가들의 의견과 조언을 바탕으로 사이버 공격에 대처할 수 있는 대응책도 제시한다.

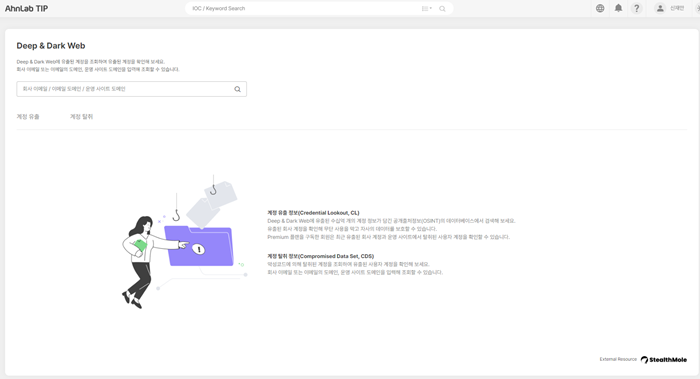

#3. DDW 검색

마지막으로 DDW 검색 기능은 딥웹과 다크웹과 같은 비공개 출처에서 다양한 위협 정보를 수집해 연관 정보를 제공한다. 검색창에 회사 도메인 혹은 내부 이메일 주소 등을 입력하면 딥웹, 다크 웹 상에 노출된 각종 기업 유출 정보와 IoC가 조회된다. 이를 통해, 보안 담당자는 알려지지 않은 출처 정보에 대해서도 신속하게 조치할 수 있다.

[그림 4] AhnLab TIP 딥웹/다크웹 검색 기능

결론

최근 타겟형 공격은 특정 기업이나 조직을 노리지 않고, 무작위로 이루어지고 있다. 그렇다고 해서 위협을 불필요하게 과장하거나, 공격 그룹에 과도한 의미를 부여하는 것은 크게 도움이 안 된다. 관건은 최신 위협 동향을 빠르게 인지하고 적절한 보안 솔루션을 도입해 철저히 대비하는 것이다.

최신 위협을 빠르게 파악하고 대응한다는 관점에서 AhnLab TIP는 고객들이 유용하게 활용할 수 있는 다양한 기능들을 제공한다. 이번 글에서 소개한 기능들 외에도, AhnLab TIP는 ▲위협 및 침해지표 분석 ▲공격 그룹 분석 ▲위협 통계 분석 ▲클라우드 샌드박스 분석 등 고객들이 올바른 보안 의사결정을 내리는데 도움이 되는 다양한 기능들을 제공한다.

출처 : AhnLab