게임 플랫폼 통해 유포 중인 루마C2 악성코드 주의

루마C2(LummaC2)는 정보탈취형 악성코드로, SEO-Poisoning 기법을 사용한 유포 사이트와 유튜브(YouTube), 링크드인(LinkedIn)에서 크랙, 키젠(Keygen), 게임 핵과 같은 불법 프로그램으로 위장했다. 또한, 최근에는 노션(Notion), 슬랙(Slack), 캡컷(CapCut) 등의 홈페이지로 위장해 검색 엔진의 광고에 노출되는 기법으로 유포되기도 했다. 루마C2의 유포 과정을 자세히 알아보자.

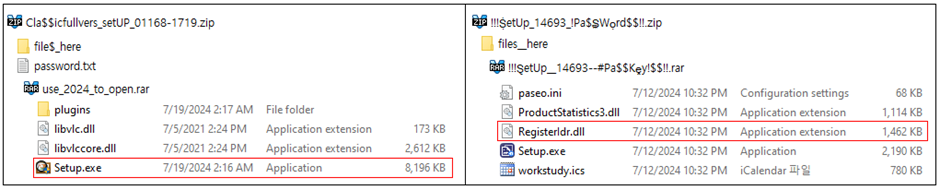

루마C2는 실행 방식에도 꾸준히 변형이 발생하고 있다. 현재는 단일 EXE 형태의 파일로 유포되거나 DLL 사이드로딩(Sideloading) 기법을 사용해 악성 DLL과 이를 실행하는 정상 EXE를 함께 압축한 형태로 유포 중이다.

[그림 1] 단일 EXE 형태 유포(좌), DLL 형태 유포(우)

참고 링크: 정상 EXE 파일 실행 시 감염되는 정보탈취 악성코드 주의

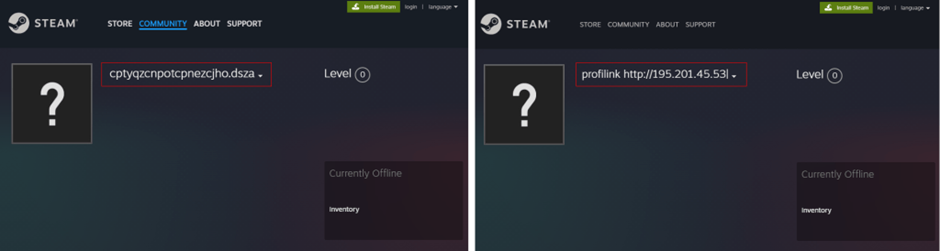

이와 같이 변형을 거듭하고 있는 루마C2의 최근 변형에서 게임 플랫폼 ‘스팀(Steam)’을 C2 도메인 획득 목적으로 악용하고 있는 것을 확인했다. 기존에는 모든 C2 정보가 악성코드 샘플 내부에 존재했으나, 현재는 공격자가 정상 사이트를 악용하며 공격자가 선호하는 시점에 원하는 도메인으로 C2를 변경할 수 있게 됐다.

이 방식은 기존 비다르(Vidar) 악성코드가 사용했던 것으로, 비다르는 스팀을 비롯한 틱톡, 마스토돈(Mastodon), 텔레그램(Telegram) 등 여러 정상 플랫폼을 악용해 C2 정보를 획득하는 방식을 사용한 이력이 있다.

· 참고 링크: 다양한 플랫폼을 악용하는 Vidar Stealer

[그림 2] 루마C2를 악용한 스팀 페이지(좌), 비다르를 악용한 스팀 페이지(우)

사용자 수가 많은 정상 도메인이므로 의심을 줄일 수 있으며, 보유한 C2가 무력화될 경우 다른 C2로 쉽게 변경이 가능해지므로 공격 성공률을 높일 수 있을 것이다.

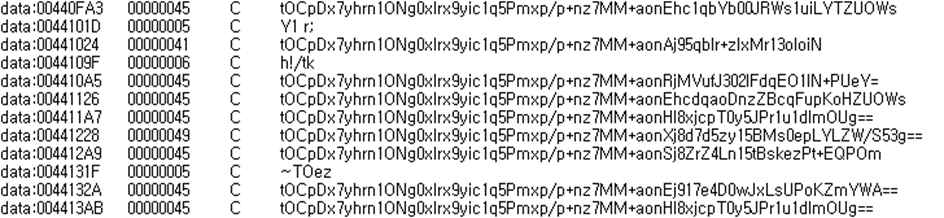

루마C2 악성코드는 실행 시 내부 암호화된 문자열을 복호화해 C2 도메인 정보를 얻는다. 베이스64(Base64)와 자체 알고리즘으로 암호화돼 있으며, 샘플당 8~10개 정도의 C2 도메인을 갖는다.

[그림 3] 암호화된 C2 도메인

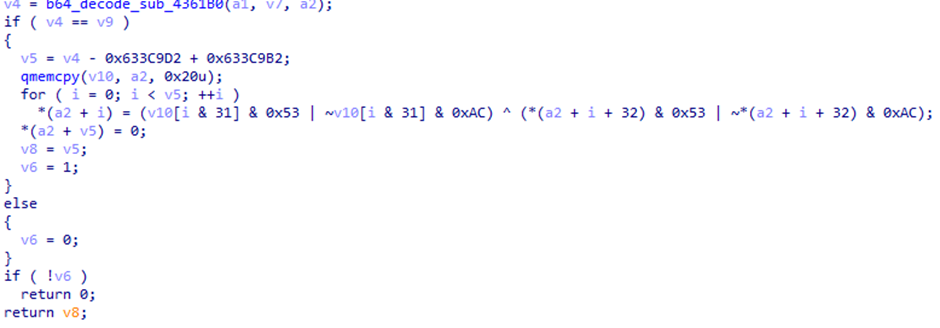

[그림 4] C2 도메인 복호화 코드

샘플이 자체적으로 보유한 C2가 모두 접속 불가능할 경우 스팀 접속 루틴으로 진입한다. 스팀 URL은C2 도메인과는 달리 실행 코드 형식으로 저장돼 있으며, 복호화 알고리즘도 다르다.

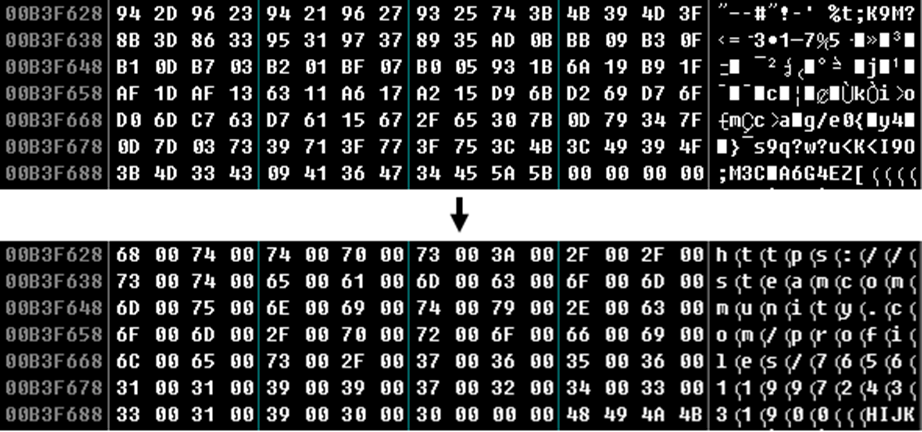

[그림 5] 스팀 URL 복호화

hxxps://steamcommunity.com/profiles/76561199724331900

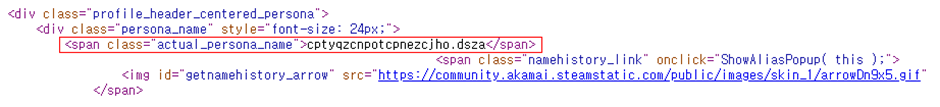

스팀 URL은 공격자가 개설한 것으로 추정되는 스팀 계정 프로파일 페이지다. 해당 페이지에 접속한 후“actual_persona_name” 태그를 파싱해 문자열을 가져온 후, 시저 암호 방식으로 복호화해 C2 도메인을 얻는다. 이 점은 평문으로 구성된 비다르의 스팀 페이지와 차이가 있다.

[그림 6] 스팀 계정 페이지 소스

[그림 6] 스팀 계정 페이지 소스

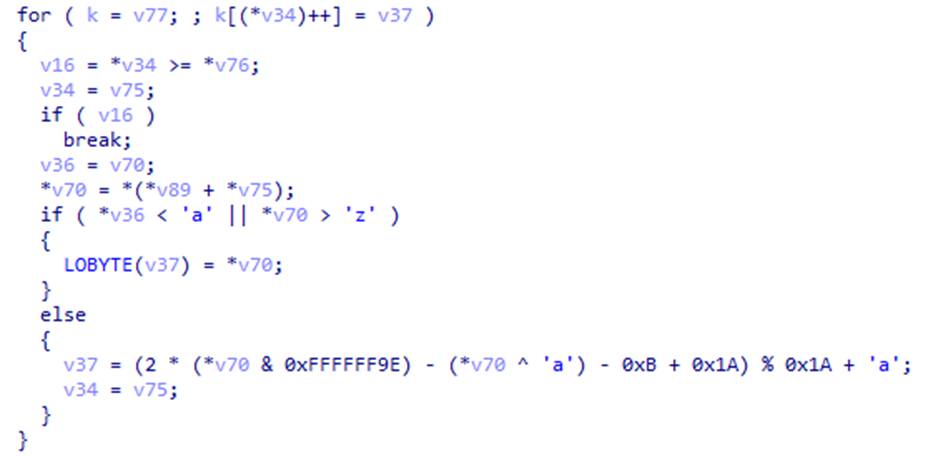

[그림 7] 스팀 계정 이름 문자열 복호화 코드

[그림 7] 스팀 계정 이름 문자열 복호화 코드

cptyqzcnpotcpnezcjho.dsza → reinforcedirectorywd.shop

동일한 유포 방식으로 발생한 샘플들은 현재까지 1개의 스팀 계정 페이지를 사용하고 있으며, 이로부터 생성된 C2 도메인에는 아직까지 변화가 없지만, 공격자의 의도에 따라 언제든지 변경될 수 있다.

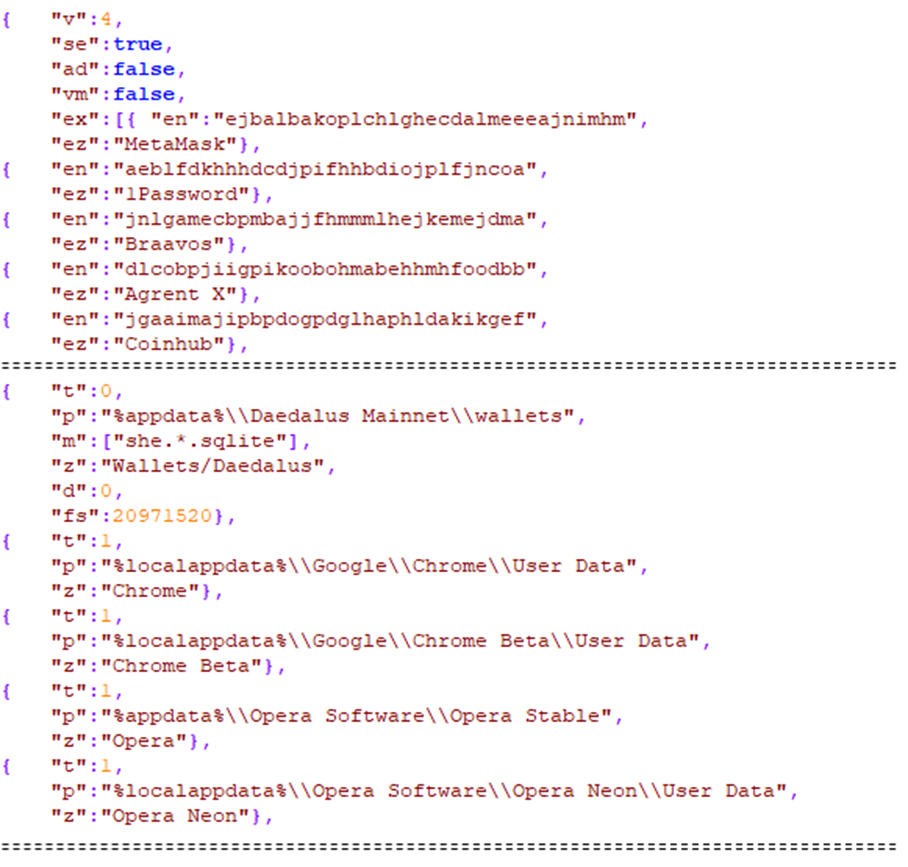

이 같은 행위를 마친 후, 실제 C2 접속 시 암호화된 설정 JSON 파일을 다운로드 후 복호화한다. 해당 설정 내용에 따라 악성 행위를 수행하는데, 현재 C2의 설정으로는 지갑 프로그램 정보, 브라우저 저장 정보, 패스워드 저장 프로그램 정보, 사용자 디렉토리의 txt 파일, 메신저 프로그램 정보, FTP 프로그램 정보, VPN 프로그램 정보, 원격 프로그램 정보, 메모 프로그램 정보, 메일 프로그램 정보, 브라우저 확장 플러그인(가상화폐 지갑) 정보를 탈취해 C2로 전송한다.

[그림 8] 루마C2 설정 JSON 일부

해당 설정 데이터를 기반으로 추출한 탈취 대상 프로그램 목록은 다음과 같다.

탈취 대상 프로그램

[Application]

Wallets/Ethereum

Wallets/Exodus

Wallets/Ledger Live

Wallets/Atomic

Wallets/Coinomi

Wallets/Authy Desktop

Wallets/Bitcoin core

Wallets/Binance

Wallets/JAXX New Version

Wallets/Electrum

Wallets/Electrum-LTC

Wallets/ElectronCash

Wallets/Guarda

Wallets/DashCore

Wallets/Wasabi

Wallets/Daedalus

Chrome

Chrome Beta

Opera

Opera Neon

Opera GX Stable

Edge

Brave

EpicPrivacyBrowser

Vivaldi

Maxthon

Iridium

AVG Secure Browser

QQBrowser

360Browser

ZiNiao Browser

CentBrowser

Chedot

CocCoc

Mozilla Firefox

Waterfox

Pale Moon

Applications/KeePass

Applications/1Password

Applications/Bitwarden

Applications/NordPass

Important Files/Profile (유저 디렉토리 하위 seed, pass, ledger, trezor, metamask, bitcoin, words, wallet 가 포함된 txt 파일)

Important Files/Desktop (바탕화면 하위 txt 파일)

Applications/Telegram

Applications/Telegram

Applications/Telegram

Applications/FileZilla

Applications/TotalCommander

Applications/AnyClient

Applications/3D-FTP

Applications/SmartFTP

Applications/FTPGetter

Applications/FTPbox

Applications/FTPInfo

Applications/FTPRush

Applications/FTP Commander Deluxe

Applications/FTP Manager Lite

Applications/Auto FTP Manager

Applications/OpenVPN

Applications/NordVPN

Applications/ProtonVPN

Applications/AnyDesk

Applications/Azure

Applications/Azure

Applications/Azure

Notes (MicrosoftStickyNotes)

Notes/Notezilla

Mail Clients/TheBat

Mail Clients/Pegasus

Mail Clients/Mailbird

Mail Clients/EmClient

[Browser Extention]

MetaMask

1Password

Braavos

Agrent X

Coinhub

Leap Wallet

Safepal

LastPass

Ronin Wallet

Evernote

MultiversX Wallet

ForniterWallet

Fluvi Wallet

Glass Wallet

Morphis Wallet

XVerse Wallet

Compas Wallet

Havah Wallet

Sui Wallet

Venom Wallet

MetaMask

Trust Wallet

TronLink

Ronin Wallet

OKX

Binance Chain Wallet

Yoroi

Nifty

Math

Coinbase

Guarda

EQUA

Jaxx Liberty

BitApp

iWlt

EnKrypt

Wombat

MEW CX

Guild

Saturn

NeoLine

Clover

Rabby

Pontem

Martian

Bitwarden

Nami

Petra

Sui

ExodusWeb3

Sub

PolkadotJS

Talisman

CryptoCom

Liquality

Terra Station

Keplr

Sollet

Auro

Polymesh

ICONex

Nabox

KHC

Temple

TezBox

DAppPlay

BitClip

Steem Keychain

Nash Extension

Hycon Lite Client

ZilPay

Coin98

Authenticator

Cyano

Byone

OneKey

Leaf

Solflare

Magic Eden

Backpack

Authy

EOS Authenticator

GAuth Authenticator

Trezor Password Manager

Phantom

UniSat

Rainbow

Bitget Wallet

MetaMask

이처럼 공격자는 다양한 방식으로 악성 행위를 시도하기 때문에, 사용자는 각별히 주의해야 한다. 정상 페이지로 접속하는 것만으로도 악성코드에 감염될 소지가 있다. 신뢰할 수 없는 페이지에서 다운로드한 파일 실행에 주의해야 하고 불법 프로그램 사용을 지양해야 한다.

출처 : AhnLab